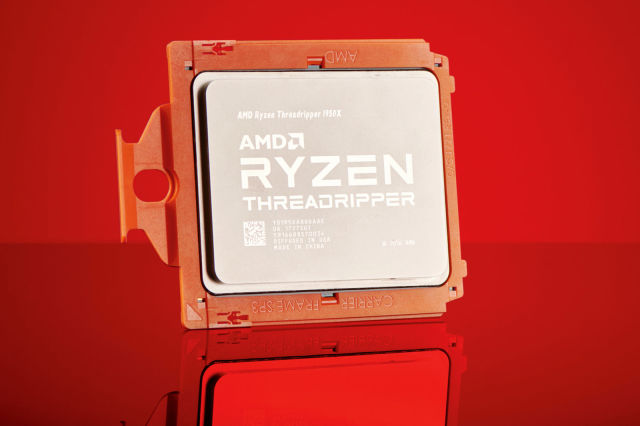

Μην θεωρήσετε πως είναι ευάλωτα μονάχα τα chipsets της Intel σε θέματα ασφαλείας, καθώς οι του Τεχνολογικού Πανεπιστημίου του Γκρατς ανέφεραν ένα ζευγάρι επιθέσεων με το όνομα “Take A Way”, το οποίο μπορεί να διαρρέει δεδομένα από επεξεργαστές της AMD που χρονολογούνται από το 2011, είτε πρόκειται για ένα παλιό μοντέλο Athlon 64 X2, είτε για μοντέλα Ryzen 7 ή Threadripper. Στην ουσία εκμεταλλεύονται τον “τρόπο πρόβλεψης” για την προσωρινή μνήμη επιπέδου 1 (που αποσκοπεί στην αύξηση της αποτελεσματικότητας της πρόσβασης στην κρυφή μνήμη) για τη διαρροή περιεχομένου μνήμης. Η επίθεση Collide + Probe επιτρέπει σε έναν εισβολέα να παρακολουθεί την πρόσβαση μνήμης χωρίς να χρειάζεται να γνωρίζει φυσικές διευθύνσεις ή την κοινή μνήμη, ενώ το Load + Reload είναι μια πιο μυστικοπαθητική μέθοδος που χρησιμοποιεί κοινή μνήμη χωρίς να ακυρώνει τη γραμμή προσωρινής μνήμης.

Είναι δυνατό να αντιμετωπιστεί το ελάττωμα μέσω ενός συνδυασμού υλικού και λογισμικού όπως ανέφεραν οι ερευνητές, αν και δεν είναι βέβαιο πόσο θα επηρεάσει την απόδοση. Το λογισμικό και οι διορθώσεις του υλικολογισμικού για το Meltdown και το Specter έχουν συνήθως συμπεριλάβει κυρώσεις ταχύτητας, αν και το ακριβές χτύπημα εξαρτάται από την εργασία.

[via]