Το WordPress είναι ένα CMS, ικανό να διαμορφωθεί έτσι ώστε να ταιριάζει στις απαιτήσεις της κάθε ιστοσελίδας ή διαδικτυακής εφαρμογής. Έτσι όλο και περισσότεροι web developers χρησιμοποιούν το wordpress ως πλατφόρμα χτίζοντας το με τα απαραίτητα add-ons και θέματα.

Όσο αυξάνεται η δημοτικότητα όμως τόσο οι επιτήδειοι προσπαθούν να βρουν τρύπες προκειμένου είτε να καταστρέψουν την εφαρμογή σας είτε απλά να εγκαταστήσουν κακόβουλο κώδικα, ο οποίος εξυπηρετεί δικά τους συμφέροντα και προφανώς τους δίνει χρήματα.

Τους τελευταίους μήνες παρατηρούμε μία έξαρση σε περιστατικά hack, τα οποία επικεντρώνονται σε σελίδες που βασίζονται χρήση του WordPress.

Έτσι θεωρήσαμε κατάλληλη τη στιγμή ώστε γράψουμε μερικές συμβουλές, με τις οποίες θα μπορέσετε να αυξήσετε την ασφάλεια του WordPress και να μειώσετε τις πιθανότητες εμφάνισης τέτοιων hacks.

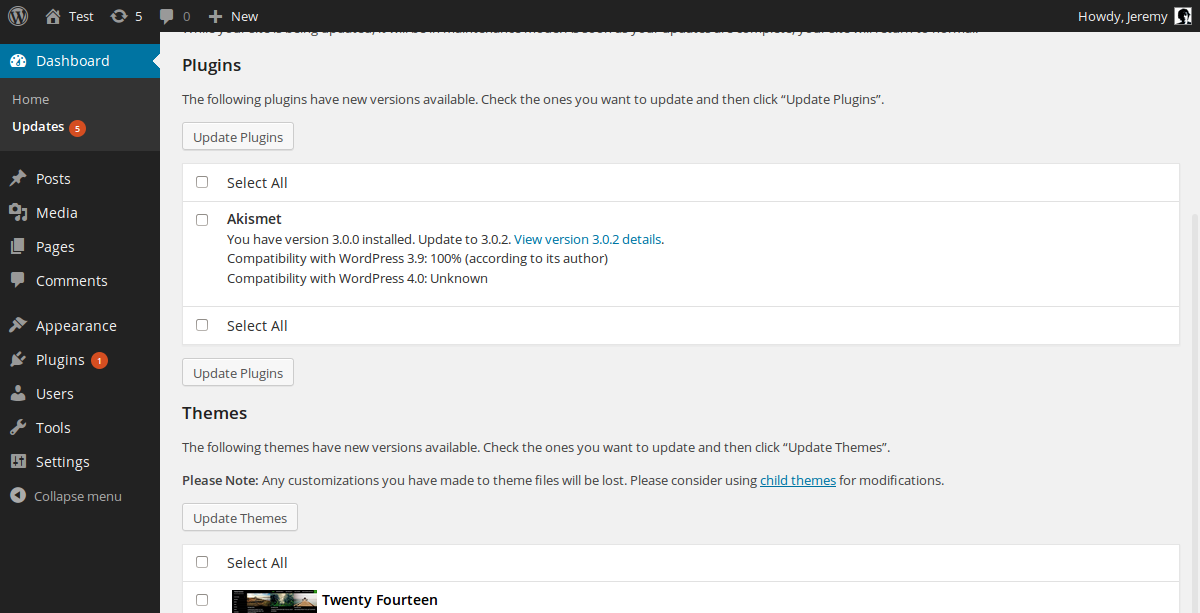

Ενημέρωση WordPress, θεμάτων και πρόσθετων

Καθώς συνεχώς ανακαλύπτονται νέα κενά ασφαλείας είναι σημαντικό να έχετε πάντα ενημερωμένη την εγκατάσταση του WordPress σας, του θέματος σας (αν έχετε αγοράσει κάποιο έτοιμο) αλλά και όλων των πρόσθετων.

Προτείνουμε οι ενημερώσεις να γίνονται σε εβδομαδιαία βάση ώστε να αποφύγετε δυσάρεστες εκπλήξεις.

Αν φιλοξενείτε το WordPress σε κοινόχρηστο διακομιστή και υπάρχει κάποιο εργαλείο αυτόματης εγκατάστασης (installatron, softaculous) τότε καλό είναι να ρυθμίσετε αυτό να ενημερώνει αυτόματα τόσο το WordPress όσο και τα πρόσθετα και να ενημερώνεται χειροκίνητα μόνο το θέμα μία φορά το μήνα.

Τυχαίοι, δύσκολοι κωδικοί σε διαχειριστές και συντάκτες

Το worpress όπως και άλλα γνωστά CMS πάντα κινδυνεύουν από επιθέσεις τύπου brute-force. Για να αποφύγετε hack τέτοιου είδους, πρώτα απ’ όλα θα πρέπει οι κωδικοί που έχετε τόσο στους administrators όσο και στους authors να είναι μεγάλοι και τυχαίοι.

Από γραμμή εντολής linux/unix μπορείτε να δημιουργήσετε τους δικούς σας τυχαίους κωδικούς. Περισσότερες πληροφορίες μπορείτε να βρείτε στο σχετικό άρθρο μας

XML-Rpc Disable

Ένα από τα μεγαλύτερα και γνωστότερα κενά ασφαλείας στο WordPress είναι το xml-rpc. Μέσω αυτού μπορεί να γίνει brute-force του κωδικού ενός διαχειριστή και έτσι να γίνει hack στην σελίδα.

Το xml-rpc χρησιμεύει για την συγγραφή άρθρων μέσω desktop προγραμμάτων όπως το Windows Live Writer αλλά και η εφαρμογή WordPress για κινητά τηλέφωνα.

Αν δεν κάνετε χρήση κάποιων από τα παραπάνω τότε η απενεργοποίηση του xml-rpc συνιστάται και γίνεται είτε χειροκίνητα είτε με την εγκατάσταση του πρόσθετου.

Χειροκίνητη προστασία του xml-rpc

Μπορούμε εύκολα να απαγορεύσουμε την πρόσβαση στο αρχείο αυτό και να επιτρέψουμε μόνο τις δικές μας διευθύνσεις ip με την παρακάτω αλλαγή στο αρχείο .htaccess μας

# Block WordPress xmlrpc.php requests

<Files xmlrpc.php>

order deny,allow

deny from all

allow from 123.123.123.123

</Files>Φυσικά θα πρέπει να αντικαταστήσουμε την ip 123.123.123.123 με την δική μας και αυτό μόνο σε περίπτωση που έχουμε στατική ή κάνουμε χρήση vpn.

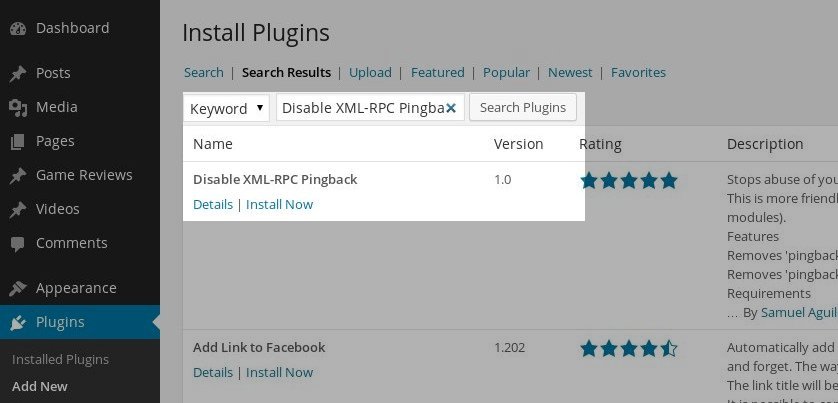

Απενεργοποίηση xml-rpc με πρόσθετο

Για να απενεργοποιήσουμε εντελώς το xml-rpc μπορούμε να χρησιμοποιήσουμε το πρόσθετο Disable XML-RPC.

Σε αυτή τη περίπτωση δεν θα μπορούμε να εξαιρέσουμε μία ή περισσότερες διευθύνσεις και έτσι όλη η δυνατότητα χρήσης Dektop Client ή του WordPress για κινητά θα είναι ανενεργή.

Διαγραφή προεγκατεστημένων θεμάτων

Κάθε εγκατάσταση του WordPress περιέχει 2-3 προεγκατεστημένα θέματα τα οποία εφ’ όσον δεν τα χρησιμοποιούμε καλό είναι να διαγραφούν.

Η διαγραφή θα πρέπει να γίνει σε επίπεδο αρχείων και αφού πρώτα σιγουρέψουμε ότι κάποιο από αυτά δεν χρησιμοποιείται. Μπορούμε να βρούμε τα θέματα στον φάκελο wp-content/themes/

Αλλαγή του wp-admin και του wp-login.php

Όλες οι εγκαταστάσεις WordPress επιτρέπουν σύνδεση στο /wp-admin και στο /wp-login.php. Αυτό εξ αρχής φαίνεται πολύ βολικό στη χρήση όμως όσο το γνωρίζουμε εμείς άλλο τόσο το γνωρίζουν και όλοι όσοι προσπαθούν να κάνουν κακό στη σελίδα μας.

Μία κλασσική πρακτική προστασίας του backend του WordPress μας είναι η μετονομασία της διεύθυνσης αυτής. Αυτό μπορούμε να το πετύχουμε εύκολα με την εγκατάσταση του πρόσθετου Better WP Security

Αν κάνετε χρήση NGINX καλύτερα να εξετάσετε την αλλαγή αυτή λίγο περισσότερο καθώς υπάρχει περίπτωση προβλήματος

Πρόσθετο Wordfence

Μία δικλείδα ασφαλείας αρκετά καλή είναι το πρόσθετο Wordfence, το οποίο τόσο στη δωρεάν όσο και στην επί πληρωμή έκδοσή του μπορεί να προστατέψει το WordPress μας.

Η διαφορά του πρόσθετου αυτού είναι η ενσωμάτωση κανόνων τύπου mod_security μέσα στο WordPress με αποτέλεσμα την γρήγορη παρέμβαση σε περίπτωση hack. Επίσης το συγκεκριμένο πρόσθετο μας ενημερώνει για νέες εκδώσεις στο WordPress και στα θέματα καθώς καταγράφει και τις συνδέσεις των χρηστών.

Όλα τα παραπάνω το κάνουν απαραίτητο για την ασφάλεια του WordPress μας και αρκετά αποτελεσματικό, το συνιστούμε ανεπιφύλακτα.

Δικαιώματα σε αρχεία και φακέλους

Ένα τελευταίο σημείο που θα πρέπει να επιστήσουμε την προσοχή σας σχετικά με την ασφάλεια στο WordPress είναι τα δικαιώματα των αρχείων και των φακέλων.

Σε κοινόχρηστους διακομιστές θα πρέπει να μην αφήνουμε ποτέ ανοικτά όλα τα δικαιώματα εγγραφής στα αρχεία και στους φακέλους μας (0777). Μία συνηθισμένη εγκατάσταση WordPress είναι καλό να έχει δικαιώματα 0755 σε όλους τους φακέλους και 0644 σε όλα τα αρχεία. Από γραμμή εντολής linux/unix μπορείτε να δώσετε τις παρακάτω εντολές για να διορθώσετε μαζικά τα δικαιώματα στην εγκατάσταση του wordpress σας:

cd /wordpress_folder

find . -type f -exec chmod 644 {} \;

find . -type d -exec chmod 755 {} \;Επίλογος

Το WordPress σίγουρα αποτελεί μία καλή πλατφόρμα για νέους web-developers και είναι ικανό να δώσει μορφή σε αρκετά περίπλοκες εφαρμογές, όμως όπως όλα τα CMS χρειάζεται κάποιες ενέργειες από εμάς προκειμένου να παραμένει ασφαλές.

O Σταμάτης Μίχας είναι συνιδρυτής της εταιρείας toWeb.gr και ασχολείται ενεργά με το hosting περισσότερο από 15 χρόνια εξυπηρετώντας και τα πιο απαιτητικά projects σε επίπεδο hosting, performance και scalability επίσης κατέχει ενεργό ρόλο στον σχεδιασμό και την δημιουργία υποδομών cloud με χρήση προγραμμάτων ανοικτού κώδικα.

![[Οδηγός]: Πώς να προσθέσεις τον έλεγχο ταυτότητας δύο παραγόντων στο Twitter](https://techingreek.com/wp-content/uploads/2019/11/twitter-moments-350x250.jpg)

![[Οδηγός]: Διάβασε και ενημερώσου για το πως μένει κρυφός ο αριθμός σου κατά την αποστολή SMS](https://techingreek.com/wp-content/uploads/2019/11/photo-1563551734574-9b0c3f9c08ac-350x250.jpg)

![[Οδηγός]: Στείλε εύκολα και γρήγορα αρχεία με το WeTransfer](https://techingreek.com/wp-content/uploads/2019/11/1-350x250.jpg)